Les attentes en matière de cybersécurité pour les produits de santé connectés ont changé. A

nomenclature logicielle des dispositifs médicaux (SBOM) n'est plus un document créé à des fins d'examen réglementaire, puis oublié. Il est devenu un outil pratique et quotidien qui aide les fabricants à gérer les risques, à protéger les patients et à maintenir la conformité tout au long du cycle de vie d'un produit.

Comme évoqué lors d'un récent webinaire organisé par IoT Council et sponsorisé par Digi, les régulateurs attendent désormais des fabricants de dispositifs médicaux qu'ils démontrent une maturité constante en matière de cybersécurité. Aux États-Unis, les exigences de la FDA inscrites dans la loi imposent de prouver la mise en place d'une surveillance post-commercialisation, la divulgation des vulnérabilités et la capacité à mettre à jour les dispositifs déjà déployés sur le terrain. L'Europe suit une voie similaire avec les obligations MDR et NIST 2.0. Dans ce contexte, une SBOM statique ne suffit pas.

Voici un **aperçu de l'IA optimisé pour les extraits optimisés de Google** (concis, définitif et facile à parcourir), suivi d'un **code HTML copier-coller** que vous pouvez insérer dans votre article de blog (en tant que module « Aperçu de l'IA » réutilisable). Je rédige ce texte de manière à ce qu'il soit utile à la fois pour les extraits optimisés classiques et les aperçus de l'IA : réponse courte, titres clairs, puces et formulation directe.

Présentation de l'IA : SBOM pour les dispositifs médicaux

Une nomenclature logicielle (SBOM) pour dispositifs médicaux est un inventaire structuré de tous les composants logiciels d'un produit de santé connecté (code open source, tiers et propriétaire), ainsi que des versions et des licences. Utilisée comme un artefact vivant, une SBOM aide les équipementiers médicaux à déterminer rapidement si les vulnérabilités nouvellement divulguées (CVE) affectent des versions spécifiques de dispositifs et des systèmes déployés, ce qui favorise la cybersécurité et la conformité tout au long du cycle de vie du produit.

Pourquoi la SBOM d'un dispositif médical est-elle importante ?

- Analyse plus rapide de l'impact des vulnérabilités : associez les composants SBOM aux CVE pour voir ce qui s'applique réellement à la configuration de votre appareil.

- Meilleure hiérarchisation des mesures correctives : réduisez le nombre d'alertes inutiles en vous concentrant sur les problèmes exploitables et pertinents plutôt que sur toutes les correspondances théoriques.

- Préparation à la cybersécurité tout au long du cycle de vie : maintenir la traçabilité et les preuves de la surveillance, de l'évaluation et de l'atténuation au fil du temps.

- Alignement réglementaire : répond aux attentes en matière de maturité et de transparence continues en matière de cybersécurité après la mise sur le marché.

SBOM statique ou dynamique

Une SBOM statique est générée une seule fois et devient rapidement obsolète. Une SBOM dynamique est automatiquement régénérée pendant le processus de construction/lancement et surveillée en permanence par rapport aux nouvelles CVE, ce qui est essentiel pour les dispositifs médicaux à longue durée de vie déployés sur le terrain.

Comment mettre en œuvre les SBOM dans les systèmes connectés

- Automatisez la génération de SBOM dans CI/CD pour chaque version.

- Relier les données SBOM aux informations sur les vulnérabilités (identifiants CVE, gravité et contexte d'exploitation).

- Filtrez par contexte réel de l'appareil (configuration, fonctionnalités activées, versions déployées) afin de réduire les faux positifs.

- Activez les mises à jour à distance sécurisées afin que les correctifs puissent être fournis aux appareils déjà sur le terrain.

Point clé à retenir

Une SBOM n'est plus seulement un document de conformité. Pour les équipementiers médicaux qui fabriquent des produits de santé connectés, considérer la SBOM comme un outil de sécurité opérationnel permet de réagir plus rapidement aux vulnérabilités, d'appliquer des correctifs plus sûrs et de maintenir la confiance tout au long du cycle de vie de l'appareil.

Aller à :

Une SBOM pour dispositif médical commence par un inventaire des composants logiciels, y compris les paquets open source, les logiciels tiers et le code développé en interne. Les données de version et les détails de licence sont également requis. Ces informations constituent la base nécessaire pour comprendre si une vulnérabilité nouvellement divulguée s'applique à un produit spécifique.

Cependant, l'inventaire seul ne permet pas de traiter les risques réels. Pour être utile, la SBOM d'un dispositif médical doit être directement reliée aux informations sur les vulnérabilités. Cela implique de relier les données SBOM aux identifiants CVE et aux scores de gravité, puis de filtrer les problèmes qui ne s'appliquent pas à la configuration du dispositif. Sans ce contexte, les équipes sont souvent confrontées à des centaines, voire des milliers d'alertes, sans savoir vraiment quelles mesures prendre.

L'un des thèmes clés abordés lors du webinaire était qu'une SBOM doit être considérée comme un artefact vivant. Au lieu de la générer une seule fois lors du lancement du produit, les fabricants devraient intégrer la création de la SBOM dans le processus de construction et la mettre à jour automatiquement à chaque nouvelle version du logiciel.

Cette approche permet une surveillance continue des vulnérabilités tout au long du cycle de vie du produit. À mesure que de nouvelles CVE apparaissent, les équipes peuvent rapidement déterminer si les appareils déployés sont concernés et hiérarchiser les mesures correctives en fonction du risque. Pour les dispositifs médicaux à longue durée de vie, cette visibilité permanente est essentielle.

Un processus SBOM mature pour les dispositifs médicaux répond également aux exigences réglementaires en matière de traçabilité et de transparence. Les fabricants peuvent montrer comment les risques ont été identifiés, évalués, atténués et surveillés au fil du temps, plutôt que de réagir uniquement lorsqu'un problème est rendu public.

Une utilisation efficace du SBOM nécessite plus que des outils. Elle dépend de l'intégration directe des pratiques de sécurité dans le cycle de vie du développement logiciel. Cela inclut l'analyse automatisée, la création de rapports sur les vulnérabilités et des conseils clairs sur les mesures correctives à prendre.

Webinaire enregistré: IoT est un parcours, PAS une destination

Au cours du webinaire, Digi, en collaboration avec ByteSnap, a présenté un exemple concret illustrant comment les équipementiers peuvent gérer ce processus à grande échelle. En combinant la génération automatisée de SBOM, l'analyse continue des CVE et les mises à jour de sécurité testées, les équipes réduisent les efforts nécessaires pour rester conformes tout en diminuant le risque d'introduire de nouveaux problèmes lors de l'application des correctifs.

En fin de compte, une SBOM pour dispositifs médicaux ne se limite pas à la conformité. Elle aide les fabricants à protéger la sécurité des patients, à préserver les données sensibles et à maintenir la confiance dans les technologies de santé connectées. À mesure que les exigences en matière de cybersécurité continuent d'évoluer, il sera essentiel pour assurer le succès à long terme de considérer la SBOM comme un outil de sécurité opérationnelle plutôt que comme une simple case à cocher.

Tout aussi important, un SBOM renforce la transparence tout au long de la chaîne d'approvisionnement des logiciels pour dispositifs médicaux. En conservant une visibilité claire sur les composants et les dépendances d'un dispositif, les fabricants peuvent évaluer les risques avec plus de confiance, réagir aux menaces émergentes et communiquer avec les régulateurs, les prestataires de soins de santé et les partenaires. Cette transparence permet une réponse plus rapide aux incidents, des décisions plus éclairées en matière de sécurité et une meilleure collaboration au sein de l'écosystème. Au fil du temps, ces capacités aident les équipementiers médicaux à démontrer leur engagement proactif en faveur de la cybersécurité, renforçant ainsi la confiance dans la fiabilité et la sécurité de leurs produits connectés.

Découvrez comment Digi ConnectCore peuvent vous aider

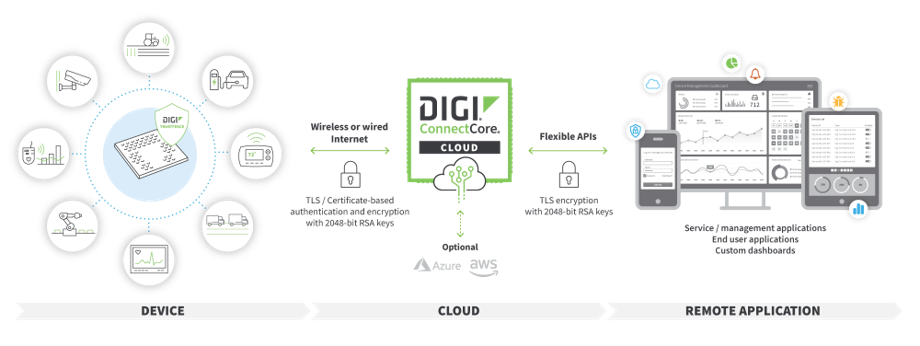

Les équipementiers médicaux qui développent des systèmes connectés pour le secteur de la santé, ainsi que d'autres développeurs, doivent de plus en plus se conformer à des réglementations telles que la loi européenne sur la cyber-résilience. Ces nouvelles réglementations exigent des équipementiers qu'ils intègrent des capacités de gestion à distance continue dans leurs appareils embarqués afin de prendre en charge les mises à jour à distance des micrologiciels et la gestion continue de la sécurité.

Digi ConnectCore est conçu pour répondre à ces exigences, garantissant ainsi aux équipementiers et/ou à leurs clients finaux la possibilité d'assurer la maintenance de leurs appareils après leur déploiement et tout au long de leur cycle de vie. Pour en savoir plus, consultez notre page ServicesDigi ConnectCore .

Foire aux questions : SBOM des dispositifs médicaux

Qu'est-ce qu'une nomenclature logicielle (SBOM) dans un dispositif médical ?

Une nomenclature logicielle (SBOM) est un inventaire structuré de tous les composants logiciels utilisés dans un dispositif médical. Cela inclut les bibliothèques open source, les logiciels tiers, les composants du système d'exploitation et le code développé en interne. Une SBOM enregistre généralement les noms des composants, leurs versions, leurs dépendances et les informations relatives aux licences.

Pour les équipementiers médicaux qui développent des systèmes connectés, la SBOM offre une visibilité sur la chaîne logistique logicielle, ce qui permet aux équipes de déterminer rapidement si les vulnérabilités nouvellement découvertes affectent un produit déployé.

Pourquoi les SBOM deviennent-elles obligatoires pour les fabricants de dispositifs médicaux ?

Les exigences en matière de cybersécurité pour les dispositifs médicaux ont considérablement augmenté. Les organismes de réglementation attendent de plus en plus des fabricants qu'ils démontrent une gestion continue des risques tout au long du cycle de vie d'un produit.

Aux États-Unis, la FDA exige désormais des fabricants d'appareils médicaux connectés qu'ils fournissent des preuves :

- Surveillance continue de la cybersécurité

- Processus de gestion des vulnérabilités

- Divulgation coordonnée des vulnérabilités

- La possibilité de mettre à jour les appareils déjà déployés sur le terrain

Des attentes similaires apparaissent en Europe à travers des cadres tels que le règlement sur les dispositifs médicaux (MDR) et des initiatives plus larges en matière de cybersécurité. Les SBOM aident les fabricants à démontrer la transparence et la traçabilité attendues par les régulateurs.

Comment une SBOM améliore-t-elle la sécurité des dispositifs médicaux ?

Une SBOM améliore la sécurité en offrant aux fabricants une vue claire de tous les composants logiciels présents dans leurs appareils. Lorsqu'une vulnérabilité est rendue publique, les équipes peuvent rapidement déterminer si le composant concerné est présent dans leur produit et si une correction est nécessaire.

Sans SBOM, ce processus peut nécessiter plusieurs jours, voire plusieurs semaines, d'investigation manuelle. Avec une SBOM bien entretenue et connectée à des flux d'informations sur les vulnérabilités, l'analyse peut être effectuée en quelques minutes.

Cette réponse plus rapide contribue à réduire les risques pour les patients, les prestataires de soins de santé et les réseaux hospitaliers.

Qu'est-ce qui rend une SBOM de dispositif médical « vivante » plutôt que statique ?

Une SBOM statique est générée une seule fois, généralement lors du lancement du produit, et rarement mise à jour par la suite.

Une SBOM active est intégrée directement dans le pipeline de développement logiciel et mise à jour automatiquement à chaque compilation ou publication. Cette approche permet aux fabricants de surveiller en permanence les vulnérabilités, de suivre les modifications apportées aux composants et de conserver un enregistrement précis de l'environnement logiciel tout au long du cycle de vie du produit.

Pour les dispositifs médicaux à longue durée de vie qui peuvent rester en service pendant 10 ans ou plus, cette visibilité continue est essentielle.

Quel est le lien entre les SBOM et les bases de données de vulnérabilités telles que CVE ?

Pour être exploitables, les données SBOM doivent être corrélées avec des sources d'informations sur les vulnérabilités, telles que la base de données CVE (Common Vulnerabilities and Exposures).

Les outils de sécurité comparent les versions des composants répertoriés dans la SBOM avec les vulnérabilités connues. Ils déterminent ensuite :

- Si la vulnérabilité s'applique à la version spécifique du composant

- Si le chemin de code vulnérable est réellement utilisé

- La gravité et l'exploitabilité du problème

Cette analyse contextuelle aide les équipes de sécurité à hiérarchiser les problèmes qui affectent réellement l'appareil plutôt que de répondre à chaque alerte.

À quel moment du développement la génération de la SBOM doit-elle avoir lieu ?

La meilleure pratique consiste à générer automatiquement les SBOM pendant le processus de compilation dans le cadre du cycle de vie du développement logiciel.

Cela garantit que :

- Chaque version comprend une SBOM à jour.

- Les modifications apportées aux composants sont suivies au fil du temps.

- Les équipes chargées de la sécurité et de la conformité bénéficient d'une visibilité immédiate sur les nouvelles dépendances.

La génération automatisée de SBOM réduit également les efforts manuels et améliore la cohérence entre les équipes de développement.

Quels sont les défis auxquels sont confrontés les équipementiers lors de la mise en œuvre des processus SBOM ?

De nombreux équipementiers médicaux rencontrent plusieurs défis pratiques lors de la mise en œuvre des SBOM :

- Gestion d'un grand nombre d'alertes de vulnérabilité

- Distinguer les vulnérabilités pertinentes des faux positifs

- Maintenir la précision des SBOM sur plusieurs versions de produits

- Coordination des mesures correctives entre les équipes de développement et de sécurité

L'automatisation et les workflows de sécurité intégrés peuvent considérablement réduire ces contraintes.

Comment les SBOM facilitent-elles la gestion du cycle de vie à long terme des appareils ?

Les dispositifs médicaux restent souvent en service pendant de nombreuses années après leur déploiement. Au cours de cette période, de nouvelles vulnérabilités apparaissent inévitablement dans les composants logiciels sous-jacents.

Une SBOM bien entretenue permet aux fabricants de :

- Identifiez rapidement les appareils concernés

- Hiérarchiser les mesures correctives en fonction des risques

- Fournir des mises à jour de sécurité ciblées

- Document sur la gestion de la cybersécurité à l'intention des organismes de réglementation

Cette visibilité permanente aide les fabricants à garantir la conformité et la sécurité des patients tout au long du cycle de vie du dispositif.

Quel est le rapport entre les capacités de gestion des appareils à distance et les SBOM ?

Une SBOM aide les fabricants à identifier les vulnérabilités, mais leur correction nécessite souvent la mise à jour des appareils sur le terrain. Pour les systèmes médicaux connectés, cela implique généralement des mises à jour sécurisées du micrologiciel à distance.

Les plateformes qui prennent en charge la surveillance des appareils, la livraison sécurisée des mises à jour et la gestion du cycle de vie permettent aux fabricants de réagir rapidement lorsque des vulnérabilités sont découvertes dans les composants SBOM.

Comment Digi peut-il aider les équipementiers médicaux à répondre aux exigences en matière de SBOM et de cybersécurité ?

IoT embarquées et IoT de Digi sont conçues pour prendre en charge la gestion sécurisée du cycle de vie des appareils. Des solutions telles que Digi ConnectCore offrent des fonctionnalités qui aident les équipementiers à :

- Maintenir la visibilité sur les appareils déployés

- Fournir des mises à jour sécurisées du micrologiciel à distance

- Gérer la sécurité des appareils tout au long de leur cycle de vie

- Soutenir la conformité aux nouvelles réglementations telles que la loi européenne sur la cyber-résilience

Ces capacités aident les fabricants de dispositifs médicaux à traduire les informations issues des SBOM en opérations de sécurité concrètes.

Prochaines étapes